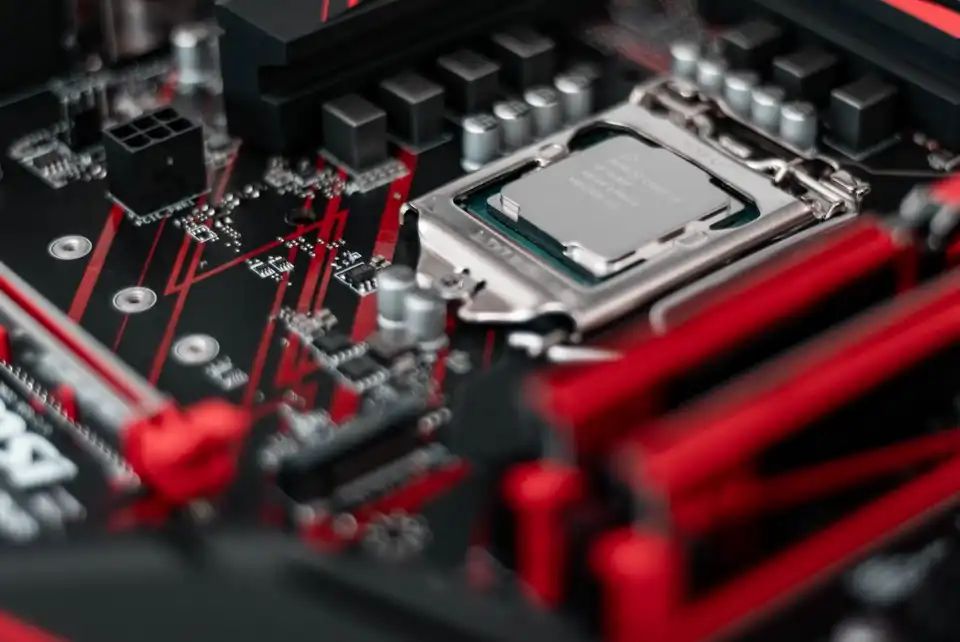

Група изследователи VUSec от Амстердамския университет Vrije, специализирана в системна и мрежова сигурност, откри нов тип атака SLAM (Spectre over LAM), която използва хардуерни функции, предназначени да подобрят сигурността на настоящи и бъдещи процесори от Intel, AMD и Arm, за да получи хеша на администраторската парола от паметта на ядрото.

SLAM

Група изследователи VUSec от Амстердамския университет Vrije, специализирана в системна и мрежова сигурност, откри нов тип атака SLAM (Spectre over LAM), която използва хардуерни функции, предназначени да подобрят сигурността на настоящи и бъдещи процесори от Intel, AMD и Arm, за да получи хеша на администраторската парола от паметта на ядрото.

SLAM използва функции на паметта, които позволяват на софтуера да осъществява достъп до нетранслирани битове в 64-битови линейни адреси, за да съхранява метаданни. Производителите на процесори прилагат тази функция по различни начини и използват различни термини, за да я обозначат. Intel я нарича

Linear Address Masking (LAM), AMD – High Address Ignoring (UAI), а Arm – High Byte Ignoring (TBI), отбелязва Tom’s Hardware.

Независимо от името, дадено от производителя на процесора, LAM, UAI или TBI е предназначена да ускори защитата на физическата памет и управлението на RAM от процесора. Според Intel, LAM е разширение, което позволява на софтуера да намира метаданни в указатели на данни и да ги дереферира, без да се налага да маскира битовете метаданни.

Атаката

SLAM е насочена към съвременните чипове, като използва определени нива на “странирането” на паметта (“пейджинга”) и методи за контрол на разпределението на системната физическа памет в новите процесори.